● synology command 명령어 모아 저장

♨ 카랜더 일정 :

2021년11월21일

본문

tar 명령어 분석

[root@localhost:~] tar

BusyBox v1.29.3(2020-11-07 20:28:52 PST) 다중 호출 바이너리.

사용법: tar c|x|t [-zJjahmvokO] [-f TARFILE] [-C DIR] [FILE]...

tar 파일에서 파일 생성, 추출 또는 나열

c 생성

x추출

t 목록

-f FILE TARFILE의 이름(표준 입력/출력의 경우 '-')

-C DIR 작업 전 DIR로 변경

-v 자세한

-O 표준 출력으로 추출

-m mtime을 복원하지 않음

-o 사용자:그룹을 복원하지 않음

-k 기존 파일을 바꾸지 않음

-z (gzip을 사용하여 압축 해제)

-J(xz를 사용하여 압축 해제)

-j (bzip2를 사용하여 압축 해제)

-a lzma를 사용하여 압축 해제

-h 심볼릭 링크를 따릅니다.

[root@localhost:~]

3.1 현재 디렉토리의 모든 파일과 디렉토리를 tar로 묶기.

"cvf" 옵션에 "*"를 사용하여, 현재 디렉토리 내 모든 파일과 디렉토리를 tar 아카이브로 묶을 수 있습니다.

$ ls

DIR_1 FILE_1 FILE_2

$ tar cvf T.tar *

DIR_1

FILE_1

FILE_2해제

3.5 tar 아카이브를 지정된 디렉토리에 풀기

"xvf" 옵션과 "-C" 옵션을 조합하여 tar 아카이브를 지정된 디렉토리에 풀 수 있습니다.

$ ls

files T.tar

$ tar xvf T.tar -C ./files/

FILE_1

FILE_2

$ ls ./files

FILE_1 FILE_23.6 tar 아카이브의 내용 확인하기

"tvf" 옵션을 사용하여 tar 아카이브의 내용을 확인할 수 있습니다. tar 아카이브를 풀기 전, 미리 아카이브에 들어 있는 내용을 확인할 때 사용합니다.

$ tar tvf T.tar

-rw-rw-r-- ppotta/ppotta 0 2018-12-28 19:44 FILE_1

-rw-rw-r-- ppotta/ppotta 0 2018-12-28 19:44 FILE_2https://recipes4dev.tistory.com/146cd /

tar cvf nano_exsi7_copy_set.tar /usr/bin/nano /usr/bin/rnano /usr/share/doc/ /usr/share/info/ /usr/share/man/ /usr/share/nano/

tar tvf nano_exsi7_copy_set.tar

ls

tar xvf nano_exsi7_copy_set.tar

>루투권한 변경

sudo -i

> 메세지 확인

date >> /var/log/messages

fdisk -l

> plex 트랜스코딩 드라이버

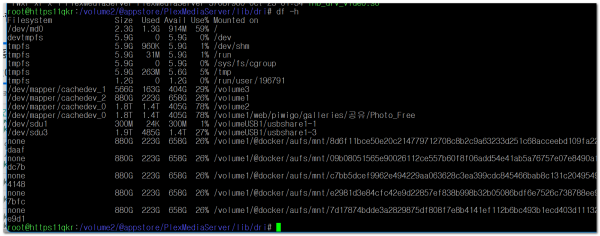

ls -l /volume2/@appstore/PlexMediaServer/lib/dri

ethtool -i eth0

ethtool -i eth1

[ 우분투 명령어]

<redpill 부트로더 명령어>

./redpill_tool_chain.sh

>redpill 드라이브 추가

./redpill_tool_chain.sh add https://raw.githubusercontent.com/pocopico/rp-ext/main/early-telnet/rpext-index.json

shimss@shimss-virtual-machine:~/redpill/redpill$ cat 1.sh

#ds3615_11qkr sn 1510lwn006700

cp bromolow_user_config.json-ds3615_11qkr bromolow_user_config.json

cat bromolow_user_config.json

./redpill_tool_chain.sh clean all

./redpill_tool_chain.sh build bromolow-7.0.1-42218

./redpill_tool_chain.sh auto bromolow-7.0.1-42218

cat bromolow_user_config.json

추가정보

BASH: FIND, CAT, GREP 집중 공략, 아래의 내용을 유심히 보면서 공부하면 됩니다.

https://webterror.net/?p=1721

☞ https://11q.kr 에 등록된 자료 입니다. ♠ 정보찾아 공유 드리며 출처는 링크 참조 바랍니다♠

뷰PDF 1,2

office view

관련자료

-

이전

-

다음

댓글목록

11qkr님의 댓글

root@tinycore:~# lspci -tnnvq

-+-[0001:0c]---00.0 Marvell Technology Group Ltd. 88SE9235 PCIe 2.0 x2 4-port SATA 6 Gb/s Controller [1b4b:9235]

+-[0001:09]---00.0 Marvell Technology Group Ltd. 88SE9235 PCIe 2.0 x2 4-port SATA 6 Gb/s Controller [1b4b:9235]

\-[0000:00]-+-00.0 Intel Corporation 440BX/ZX/DX - 82443BX/ZX/DX Host bridge [8086:7190]

+-01.0-[01]--

+-07.0 Intel Corporation 82371AB/EB/MB PIIX4 ISA [8086:7110]

+-07.1 Intel Corporation 82371AB/EB/MB PIIX4 IDE [8086:7111]

+-07.3 Intel Corporation 82371AB/EB/MB PIIX4 ACPI [8086:7113]

+-07.7 VMware Virtual Machine Communication Interface [15ad:0740]

+-0f.0 VMware SVGA II Adapter [15ad:0405]

+-10.0 Broadcom / LSI 53c1030 PCI-X Fusion-MPT Dual Ultra320 SCSI [1000:0030]

+-11.0-[02]--+-00.0 VMware USB1.1 UHCI Controller [15ad:0774]

| +-01.0 Intel Corporation 82545EM Gigabit Ethernet Controller (Copper) [8086:100f]

| +-02.0 Intel Corporation 82545EM Gigabit Ethernet Controller (Copper) [8086:100f]

| +-03.0 VMware USB2 EHCI Controller [15ad:0770]

| +-05.0 VMware SATA AHCI controller [15ad:07e0]

| \-06.0 VMware SATA AHCI controller [15ad:07e0]

+-15.0-[03]----00.0 VMware USB3 xHCI 1.0 Controller [15ad:0779]

+-15.1-[04]--

+-15.2-[05]--

11qkr님의 댓글

unix scp로 다른 서버에 파일 전송하기

sudo scp /mnt/sda3/mydata.tgz /home/tc/ds3622xs_vmdk_build_UTC*.log shimss@192.168.0.10:/i:/1__redpill_synology_bootloader/2_RedPill_Tinycore_loader_Backup/

11qkr님의 댓글

[root@localhost:~] esxcfg-nics -l

Name PCI Driver Link Speed Duplex MAC Address MTU Description

vmnic0 0000:02:00.0 igc-community Up 1000Mbps Full 18:c0:4d:dd:97:f8 1500 Intel Corporation Ethernet Controller I225-V

vmnic1 0000:03:00.0 igbn Up 1000Mbps Full 1c:fd:08:73:86:85 1500 Intel Corporation I210 Gigabit Network Connection

11qkr님의 댓글

[root@localhost:~] lspci

0000:00:00.0 Host bridge: Intel Corporation Device 9b63

0000:00:02.0 VGA compatible controller: Intel Corporation UHD Graphics 630

0000:00:14.0 USB controller: Intel Corporation Device 43ed

0000:00:14.2 RAM memory: Intel Corporation Device 43ef

0000:00:16.0 Communication controller: Intel Corporation Device 43e0

0000:00:17.0 SATA controller: Intel Corporation Device 43d2 [vmhba0]

0000:00:1b.0 PCI bridge: Intel Corporation Device 43c4 [PCIe RP[0000:00:1b.0]]

0000:00:1c.0 PCI bridge: Intel Corporation Device 43bc [PCIe RP[0000:00:1c.0]]

0000:00:1c.5 PCI bridge: Intel Corporation Device 43bd [PCIe RP[0000:00:1c.5]]

0000:00:1d.0 PCI bridge: Intel Corporation Device 43b0 [PCIe RP[0000:00:1d.0]]

0000:00:1f.0 ISA bridge: Intel Corporation Device 4387

0000:00:1f.3 Audio device: Intel Corporation Device f0c8

0000:00:1f.4 SMBus: Intel Corporation Device 43a3

0000:00:1f.5 Serial bus controller: Intel Corporation Device 43a4

0000:02:00.0 Ethernet controller: Intel Corporation Ethernet Controller I225-V [vmnic0]

0000:03:00.0 Ethernet controller: Intel Corporation I210 Gigabit Network Connection [vmnic1]

0000:04:00.0 Non-Volatile memory controller: Phison Electronics Corporation PS5013 E13 NVMe Controller [vmhba1]

[root@localhost:~] lsusb

Bus 001 Device 001: ID 0e0f:8003 VMware, Inc. Root Hub

Bus 001 Device 002: ID 0bda:5411 Realtek Semiconductor Corp. RTS5411 Hub

Bus 001 Device 003: ID 05e3:0608 Genesys Logic, Inc. Hub

Bus 001 Device 004: ID 05e3:0608 Genesys Logic, Inc. Hub

Bus 001 Device 005: ID 048d:5702 Integrated Technology Express, Inc.

Bus 001 Device 006: ID 0bda:0411 Realtek Semiconductor Corp. Hub

Bus 001 Device 007: ID 04e8:61c5 Samsung Electronics Co., Ltd

[root@localhost:~]

♥간단_메모글♥

-

등록일 07.28

-

등록일 06.18

-

등록일 05.20

-

등록일 03.12가입인사 드립니다댓글 3

-

등록일 04.15가입 인사드립니다.댓글 8

최근글

새댓글

-

등록자 오소리안 등록일 12:10

-

등록자 엘쏘디 등록일 09:15

-

등록자 경기민 등록일 09.09

-

등록자 경기민 등록일 09.09

-

등록자 쥐나래 등록일 09.09

오늘의 홈 현황

QR코드

☞ QR코드 스캔은 kakao앱 자체 QR코드