putty활용)top명령_시놀로지 웹 리소스 모니터링 해킹 확인

♨ 카랜더 일정 :

링크

첨부

컨텐츠 정보

- 16,372 조회

본문

\r\n

putty활용)top명령_시놀로지 웹 리소스 모니터링 해킹 확인

\r\n\r\n\r\n

아무래도 시놀로지 DSM 자체 보안버그 때문에

시놀로지 시스템들이 (Xpenology 포함) 해킹위험에 노출된 듯 합니다.

http://forum.synology.com/enu/viewt...

-------------------------------

시놀 또는 해놀을 사용하시는 분들은 아래 3가지 방법으로 확인해 보세요.

1. 시놀로지 웹 리소스 모니터링에서 \"dhcp.pid\" \"httpd-log.pid\" 가 시스템 자원을 차지하고 있지 않은지

(70~99% cpu 점유)

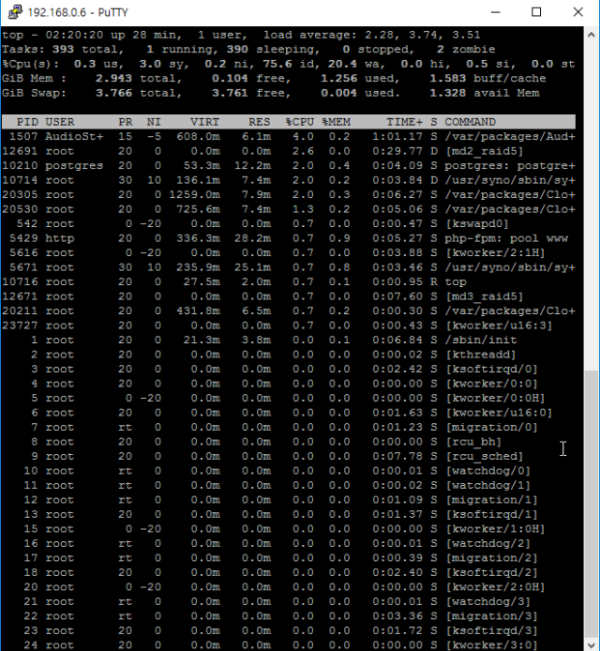

2. ssh 로 접속해서 top 명령으로 확인해서 위의 2가지 프로세스가 상위에 있지 않은지

(개별 프로세스 별로 20~25% 점유)

3. ssh 로 접속해서

find / -name \"LD_PRELOAD\"

명령으로 내용 확인

위의 1,2번은 \"비트코인 마이닝\" 프로세스가 돌고 있는 것으로

누군가 시스템을 해킹해서 돈버는 프로그램을 돌리는 중이라고 댓글에 적어 뒀네요.

-------------------------------

해당 문제에 대해 시놀로지 측에서도 문제점에 대한 정확한 설명없이

\"해당 문제는 우리측 개발팀에서도 확인했다. 크리티컬 업데이트 패치되었다.\"

라며 하드리셋 후 dsm 최신버젼으로 새로 설치하라고 안내한다고 합니다.

============================

저의 경우 이걸 발견한게

hyper-v 로 xpenology dsm4.2 를 실행중인데요. 웹 리소스모니터링에는 cpu가 0% 으로 나오는데

이상하게 hyper-v 관리자에서 보면 cpu를 40~50% 사용중인것으로 나와서, top 찍어보고 찾았습니다.

dsm 리소스 모니터링에서는 보이지 않게 숨긴듯 합니다.

ssh 접속해서 \"top\" 명령 해보면

-----

9015 9010 root R N 44908 2.1 25.0 /tmp/dhcp.pid -B -q -o stratum+tcp://94.102.49.168:3333 -O bois2men:x

9014 9010 root R N 44908 2.1 24.9 /tmp/dhcp.pid -B -q -o stratum+tcp://94.102.49.168:3333 -O bois2men:x

20423 20420 root R N 45932 2.2 24.9 /var/run/httpd-log.pid -B -q -o stratum+tcp://5.178.66.104:3333

20424 20420 root R N 45932 2.2 24.8 /var/run/httpd-log.pid -B -q -o stratum+tcp://5.178.66.104:3333

이렇게 나오네요 쩝..

hyper-v 에는 4.2 버젼 말고는 설치 되지 않는데.. 우찌 해야 하나 고민중입니다 ㅡ,.ㅡ;;♠ shimss home 는 컴퓨터자료 windows10, server 2012 2016 r2 xpenology WinPE 헤/시놀로지 NAS 그누보드 아미나,APMS 모바일 pc 홈페이지 일상생활 을 위하여 정보를 찾아 공유 합니다.♠ 출처는 링크 참조 바랍니다.♠ https://11q.kr https://11q.kr http://33.iptime.org\n\n[이 게시물은 shimss11q님에 의해 2016-11-20 11:45:47 45.Admin_temp에서 이동 됨]

뷰PDF 1,2

office view

관련자료

-

링크

댓글목록

등록된 댓글이 없습니다.